Gli attacchi DDoS - Distributed Denial of Service - continuano a rappresentare una delle minacce più insidiose per le reti aziendali e i servizi digitali. Un attacco DDoS prende di mira siti Web e server interrompendo i servizi di rete nel tentativo di esaurire le risorse di un'applicazione. Il loro obiettivo principale è sovraccaricare le risorse della vittima, puntando a esaurire risorse critiche come la banda larga, il processore o la memoria del server. Questo tipo di attacco sfrutta i limiti specifici che qualsiasi risorsa di rete possiede, come l'infrastruttura su cui è basato il sito Web di un'azienda. Gli autori di questi attacchi inviano una quantità enorme di traffico al sito Web, causandone problemi alle funzionalità o mettendolo offline del tutto.

A differenza di altri attacchi informatici, gli attacchi DDoS non utilizzano a proprio vantaggio le vulnerabilità nelle risorse di rete per violare i sistemi informatici, ma piuttosto ne compromettono la disponibilità. Si differenzia dagli attacchi denial of service DoS per la distribuzione del traffico malevolo e nell’origine degli attacchi. I DoS attack provengono da una sola fonte, mentre gli attacchi DDoS coinvolgono una rete di fonti distribuite. Questo rende gli attacchi DDoS, che sfruttano decine di migliaia di dispositivi sparsi in tutto il mondo, molto più difficili da individuare e neutralizzare. Sono a rischio sia i dispositivi personali sia quelli aziendali. Persino AWS ha sventato un grave attacco nel 2020, a dimostrazione che nessuna organizzazione, indipendentemente dalle dimensioni, è immune. È d’importanza cruciale che la prevenzione diventi una priorità assoluta per tutte le organizzazioni che operano online.

Cos'è e Come Funziona un Attacco DDoS

Per capire cos’è un attacco DDoS, bisogna prima comprenderne la versione meno sofisticata: il DoS, cioè Denial of Service. Si tratta di un’azione il cui obiettivo è ingolfare le risorse di un sistema informatico che fornisce un determinato servizio ai computer connessi. Ci riesce prendendo di mira server, reti di distribuzione, o data center che vengono inondati di false richieste di accesso, a cui non riescono a far fronte. In gergo si dice che ne viene saturata la banda di comunicazione e i siti web o i naviganti che cercano di raggiungere quella determinata risorsa online hanno difficoltà, o non ci riescono del tutto.

I DDoS funzionano allo stesso modo, ma avvengono su scala molto più ampia. Mentre durante gli attacchi DDoS le domande fasulle arrivano nello stesso momento da più fonti. Tutto ciò determina una maggiore efficacia dello strumento che per funzionare ha bisogno di minor tempo. Questi attacchi raggiungono l'efficacia sfruttando come fonti di attacco più sistemi informatici compromessi. Queste reti sono costituite da computer e altre macchine (come i dispositivi IoT) che vengono infettati da malware che ne permette il controllo a distanza da parte di un utente malintenzionato. Tale rete di computer compromessi è nota come “botnet”, dove i singoli dispositivi vengono chiamati “bot” o “zombie”.

Per portare a termine un attacco DDoS, l'aggressore prende il controllo di una rete o di un dispositivo infettandolo con un malware, creando una botnet. Quindi avviano l'attacco inviando istruzioni specifiche ai bot. Un attacco distributed denial-of-service (DDoS) inonda una risorsa online, come un sito web o un cloud service, con richieste di connessione fraudolente o altro traffico dannoso, in genere utilizzando una botnet. Immaginando un ingorgo del traffico causato da centinaia di richieste fittizie ai servizi di "car sharing", si può visualizzare lo scopo: rallentare gravemente o impedire del tutto al traffico legittimo di raggiungere la sua destinazione. Degli esempi potrebbero essere il fatto di negare a un utente di accedere a un sito web, acquistare un prodotto o servizio, guardare un video o interagire sui social media. Inoltre, non rendendo più disponibili le risorse o riducendone le performance, un attacco DDoS può causare l'arresto completo di un'azienda.

La botnet può includere endpoint come dispositivi IoT (Internet of Things), smartphone, personal computer, router e server di rete. Un noto esempio pratico è Mirai, botnet creata infettando migliaia di dispositivi, che ha occupato le cronache internazionali mostrando cosa questi sistemi sono capaci di fare. Due settimane dopo una sua variante è stata usata per bloccare il traffico del maggior provider della Liberia, in Africa. Alcuni criminali informatici creano le proprie botnet, diffondendo attivamente malware e assumendo il controllo dei dispositivi. Non tutti gli attacchi DDoS utilizzano botnet; alcuni utilizzano le normali operazioni di dispositivi non infetti per finalità criminali.

Una volta che un criminale ha costruito una botnet, invia le istruzioni da remoto ai bot, indirizzandoli ad inviare le richieste e il traffico ai sistemi presi di mira (server, siti o applicazioni web, API oppure risorse di rete). La maggior parte degli attacchi DDoS si basa sulla forza bruta, inviando un gran numero di richieste per consumare tutta la larghezza di banda della vittima. Alcuni attacchi DDoS inviano un numero minore di richieste più complicate che richiedono al destinatario di utilizzare una grande quantità di risorse per rispondere. Gli hacker spesso oscurano la fonte dei loro attacchi tramite lo spoofing IP, una tecnica con cui i criminali informatici creano indirizzi IP fasulli per i pacchetti inviati dalla botnet. Questo processo di attacco è ciò che permette ai criminali di sovraccaricare il server della risorsa web, impedendone il normale funzionamento e provocando un diniego totale del servizio. È possibile che i pirati informatici si infiltrino anche nel database della vittima durante un attacco, accedendo a informazioni sensibili.

Attacco DDOS - Come funziona e che cosa è

Classificazione degli Attacchi DDoS: I Tipi e i Loro Obiettivi

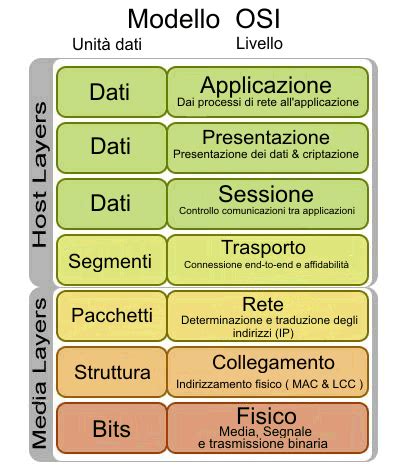

I tipi diversi di attacchi DDoS prendono di mira componenti differenti di una connessione di rete. Una connessione di rete su Internet è composta da numerose componenti o "livelli". Per prima cosa è necessario spiegare in dettaglio come si formano le connessioni di rete. Il modello OSI (Open Systems Interconnection), sviluppato dall'Organizzazione Internazionale per la Standardizzazione, definisce sette livelli distinti che costituiscono le connessioni di rete Internet. Tra questi rientrano il livello fisico, il livello di collegamento dati, il livello di rete, il livello di trasporto, il livello di sessione, il livello di presentazione e il livello applicativo.

Sebbene quasi tutti gli attacchi DDoS comportino il sovraccarico di traffico su un dispositivo o una rete della vittima, gli attacchi possono essere suddivisi in tre categorie principali: attacchi volumetrici, attacchi al protocollo e attacchi a livello di risorse (o applicazione). I numerosi esempi di attacchi DDoS differiscono in base al livello di connessione a cui mirano. I criminali informatici potrebbero utilizzare uno o più tipi di attacchi contro una rete. Ad esempio, un attacco potrebbe iniziare con un determinato tipo per poi trasformarsi o combinarsi con un'altra minaccia per devastare un sistema.

Attacchi Volumetrici

Questa categoria di attacchi tenta di creare congestione consumando tutta la larghezza di banda disponibile tra il bersaglio e Internet. Un attacco volumetrico travolge il livello di rete con quello che, inizialmente, sembra essere traffico legittimo. Si tratta della forma di attacco DDoS più comune. Gli attacchi DDoS basati sul volume vengono diretti ai livelli 3 e 4 del modello OSI, sovraccaricando il sistema preso di mira con un afflusso di traffico proveniente da più fonti, finché alla fine non viene esaurita tutta la larghezza di banda disponibile nel sistema preso di mira, causandone il rallentamento o l'interruzione. Esempi comuni includono:

Amplificazione DNS (Domain Name Server): Un esempio di attacco volumetrico è l'amplificazione DNS. Nell'attacco di amplificazione DNS, il criminale invia diverse richieste Domain Name System (DNS) a uno o più server DNS pubblici. Queste richieste di lookup utilizzano un indirizzo IP contraffatto, appartenente alla vittima, e chiedono ai server DNS di restituire una grande quantità di informazioni per ogni richiesta. I server DNS, a loro volta, rispondono alle richieste dannose fatte dall'indirizzo IP contraffatto, creando, così, un attacco al target prescelto attraverso un afflusso di risposte DNS. Una amplificazione DNS equivale a qualcuno che telefona a un ristorante affermando: "Vorrei tutte le portate che avete, per piacere richiamatemi ed ripetetemi l'ordine completo", dove il numero di telefono di richiamata fornito è il numero della vittima. Con l'analogia del car-sharing, possiamo immaginare come se venissero effettuate centinaia o migliaia di richieste di car-sharing per inviare le auto all'indirizzo della vittima. Le auto in car-sharing ora bloccano le strade che conducono alla casa della vittima, impedendo ai visitatori legittimi di raggiungere l'indirizzo della persona.

UDP Flood: Gli attacchi UDP flood vengono spesso scelti per sferrare attacchi DDoS su una larghezza di banda più ampia. I malintenzionati tentano di sopraffare le porte dell'host target con pacchetti IP contenenti protocolli UDP stateless. L'host vittima, quindi, cerca applicazioni associate ai pacchetti UDP e, quando non ne trova, restituisce al destinatario il messaggio "Destinazione non raggiungibile".

ICMP Flood / Ping Flood: Gli ICMP flood, chiamati anche “attacchi ping ping flood”, bombardano gli obiettivi con richieste echo ICMP provenienti da più indirizzi IP falsi. L'attacco consiste nel tempestare di richieste un sito, fino a metterlo ko e renderlo irraggiungibile.

Attacco Smurf: Il nome di questo attacco DDoS si basa sul concetto che tanti piccoli malintenzionati possono sopraffare un nemico molto più potente grazie al volume di traffico, proprio come la colonia fittizia di piccoli umanoidi blu che danno il nome all'attacco, i Puffi (Smurf). In un attacco Smurf DDoS (Distributed Denial-of-Service), grandi quantità di pacchetti ICMP con l'IP di origine contraffatto del sistema preso di mira vengono trasmesse a una rete informatica tramite un indirizzo broadcast IP. Per impostazione predefinita, la maggior parte dei dispositivi di una rete risponderà all'indirizzo IP sorgente. L'enorme volume di risposte è superiore a quello che il dispositivo della vittima è in grado di gestire. Gli attacchi ICMP flood si differenziano dagli attacchi smurf in quanto gli aggressori inviano un gran numero di richieste ICMP dalle loro botnet.

Attacchi al Protocollo

Gli attacchi al protocollo prendono di mira il livello di rete (livello 3) e il livello di trasporto (livello 4) del modello OSI. Questi attacchi creano un diniego di servizio sovraccaricando le risorse del server o delle apparecchiature di rete, come i firewall. Sono talvolta chiamati attacchi di esaurimento dello stato. Un attacco al protocollo provoca un'interruzione del servizio sfruttando un punto debole nello stack del protocollo di livello 3 e 4.

- SYN Flood: Uno dei principali metodi che hanno le persone per connettersi alle applicazioni Internet è tramite il protocollo TCP. Questa connessione richiede un handshake a tre vie da un servizio TCP, come un server web, e comprende l'invio del cosiddetto pacchetto SYN (sincronizzazione), dal quale l'utente si connette al server. Quest'ultimo restituisce un pacchetto SYN-ACK (riconoscimento sincronizzazione), al quale infine si risponde con una comunicazione ACK (riconoscimento) finale per completare l'handshake del TCP. Durante un attacco SYN flood, un client dannoso invia una grande quantità di pacchetti SYN (parte del solito handshake), ma non invia mai il riconoscimento per il completamento dell'handshake. Di conseguenza, il server rimane in attesa di una risposta che non arriverà mai, consumando risorse e impedendo nuove connessioni legittime. Se dovessimo usare qui l'analogia del car-sharing, potremmo pensare ad una situazione in cui migliaia o anche centinaia di migliaia di richieste fittizie vengono effettuate ad una società di car-sharing senza mai completare la prenotazione.

Attacchi a Livello di Applicazione

Talvolta chiamati attacchi di livello 7 (perché prendono di mira il settimo livello (applicativo) del modello OSI), questi attacchi esauriscono le risorse del server di destinazione utilizzando siti web DDoS. Gli attacchi colpiscono il livello in cui le pagine Web vengono generate sul server e recapitate in risposta a richieste HTTP. Un attacco a livello di risorsa (o applicazione) prende di mira i pacchetti di applicazioni Web e interrompe la trasmissione di dati tra host.

HTTP Flood: Gli attacchi HTTP flood sfruttano il protocollo Internet HTTP utilizzato per caricare le pagine web o inviare i contenuti desiderati tramite Internet. Le implementazioni più semplici possono accedere a un URL con lo stesso intervallo di indirizzi IP, link di riferimento e agenti utente attaccanti. Gli aggressori eseguono numerose richieste HTTP, sovraccaricando il server di destinazione mentre questo risponde caricando numerosi file ed eseguendo le query del database necessarie per creare una pagina web. Immagina che questi attacchi DDoS siano come se un browser web venisse aggiornato più volte su più computer. Ciò crea un'ondata di richieste HTTP, forzando un diniego di servizio.

Attacchi ad Attività Bassa e Lenta (Low and Slow Attacks): Un attacco ad attività bassa e lenta è un tipo di attacco DoS (Denial-of-Service) progettato per eludere il rilevamento tramite l'invio di traffico e richieste HTTP apparentemente legittime ad una velocità molto bassa. Gli attacchi ad attività bassa e lenta richiedono una ridotto larghezza di banda e possono essere sferrati da un solo computer o con una botnet.

Slowloris: Un attacco DDoS Slowloris è progettato per sovraccaricare un server web, aprendo e mantenendo più connessioni HTTP contemporaneamente sul server preso di mira. L'attacco Slowloris assorbe le risorse del server inviando richieste che sembrano più lente del solito, ma che comunque sembrano far parte di un traffico normale. I criminali sfruttano una funzionalità esclusiva del protocollo HTTP, ossia la capacità del client di suddividere le richieste GET o POST in più pacchetti. Un attacco Slowloris compromette un server web preso di mira, aprendo più connessioni e mantenendole aperte il più a lungo possibile.

Evoluzione degli Attacchi DDoS

Gli attacchi DDoS non stanno scomparendo, ma evolvono con rapidità, sfruttando nuove tecnologie, nuovi dispositivi e nuove dinamiche di coordinamento. L’ultima analisi del Clusit ha evidenziato due cambiamenti nel mondo DDoS nell’ultimo anno. Prima di tutto, i paesi da cui vengono sferrati gli attacchi. Gli Stati Uniti sono ancora in testa, ma a seguire ci sono nazioni che fino a qualche anno fa non venivano nemmeno prese in considerazione in questo ambito, come l’Egitto. Il secondo mutamento riguarda la velocità dei DDoS. I cybercriminali sembrano aver accantonato attacchi prolungati, preferendone invece di frequenti e veloci: DDoS “mordi e fuggi”, che vengono interrotti dopo pochi minuti. In questo modo, le aziende colpite non hanno neanche il tempo di riprendersi prima di far fronte a una nuova minaccia. Come già anticipato, inoltre, ne è aumentata la potenza: la banda occupata mediamente è passata dagli 11 gigabit al secondo del 2016 ai 59 gigabit al secondo del 2017. Gli attacchi DDoS stanno diventando sempre più sofisticati, in quanto gli hacker adottano strumenti di intelligenza artificiale (AI) e machine learning (ML) per indirizzare i loro attacchi.

Riconoscere un Attacco DDoS: Segnali e Sfide

Il sintomo più evidente di un attacco DDoS è che un sito o un servizio diventa improvvisamente lento o non disponibile. Tuttavia, poiché una serie di cause, come un picco legittimo del traffico (ad esempio, a seguito del rilascio di un prodotto o di una campagna di sponsorizzazione), può creare problemi di prestazioni simili, di solito sono necessarie ulteriori indagini. Gli attacchi DDoS possono essere difficili da identificare perché possono imitare problemi di servizi convenzionali e sono sempre più sofisticati. Il problema principale nella mitigazione è riuscire a distinguere tra traffico dell’attacco e traffico normale; in generale, quanto più complesso è l’attacco, tanto più sarà difficile distinguerlo dal traffico regolare.

Tuttavia, ci sono alcuni segnali che potrebbero suggerire che un sistema o una rete sono stati vittima di un attacco DDoS:

- Vedi un aumento del traffico Web, apparentemente dal nulla, proveniente dallo stesso indirizzo o intervallo IP.

- Strani schemi di traffico, come picchi in ore inconsuete del giorno o sequenze che sembrano innaturali (ad es. tutti gli attacchi provengono da un singolo tipo di dispositivo o seguono una sequenza identica).

- Noti che le prestazioni della rete sono lente o irregolari.

- Il tuo sito Web, negozio online o altro servizio va completamente offline.

Se sospetti che la tua rete sia sotto attacco, è importante agire rapidamente: oltre a causare tempi di inattività, un attacco DDoS può esporre la tua organizzazione a ulteriori pirati informatici, software dannosi o minacce informatiche. Moderni soluzioni di software possono aiutare a individuare potenziali minacce. Un servizio di sicurezza e monitoraggio della rete può avvisarti delle modifiche al sistema consentendoti di rispondere rapidamente.

Le Conseguenze Gravi degli Attacchi DDoS

Gli attacchi DDoS rappresentano una minaccia significativa per le aziende, le organizzazioni e i servizi online di tutto il mondo. Possono durare ore o addirittura giorni e possono anche causare più interruzioni durante un singolo attacco. Gli attacchi DDoS sono di vasta portata e prendono di mira tutti i tipi di settori e aziende di qualsiasi dimensione in tutto il mondo. Alcuni settori, come quello dei giochi, dell'e-commerce e delle telecomunicazioni, vengono presi di mira di più rispetto ad altri.

L'impatto finanziario e reputazionale di questi attacchi può essere devastante. Questi attacchi possono causare danni finanziari significativi alle aziende, a causa dell’interruzione dei servizi e delle perdite di reddito. Un servizio instabile o inaccessibile compromette anche la reputazione dell’organizzazione, minando la fiducia degli utenti e dei partner commerciali. È fondamentale che le aziende proteggano i propri siti Web dagli attacchi DDoS, poiché oltre a comportare il rallentamento o comunque l'interruzione del servizio, possono influire negativamente sulla sicurezza online, sulla fiducia nel marchio e sulle vendite.

A tutto ciò si aggiunge il tema della compliance normativa. La nuova direttiva europea NIS2 impone alle organizzazioni - pubbliche e private - di adottare misure adeguate di prevenzione, risposta e continuità operativa contro le minacce cyber, inclusi gli attacchi DDoS.

Un altro aspetto critico è che i DDoS non sono sempre un fine, ma spesso un mezzo per nascondere attacchi più gravi: intrusioni nei sistemi, violazioni di dati, compromissioni mirate. Infine, non si può sottovalutare l’impatto sulla continuità operativa. In sintesi, investire nella prevenzione degli attacchi DDoS è oggi un requisito imprescindibile non solo per proteggere la propria infrastruttura IT, ma per garantire affidabilità, reputazione, conformità normativa e sopravvivenza digitale.

Un attacco DDoS può comportare gravi conseguenze legali a livello nazionale e internazionale. In molte giurisdizioni, tra cui Stati Uniti, Regno Unito e Unione Europea, i lanciatori di attacchi sono puniti con sanzioni penali (detenzione fino a diversi anni) e civili (risarcimenti e multe).

Strategie di Mitigazione e Prevenzione degli Attacchi DDoS

Proteggersi dagli attacchi denial of service richiede una combinazione di misure tecniche e strategiche. Poiché l'attacco può modificarsi e adattarsi per eludere le contromisure, è fondamentale adottare una strategia di difesa multilivello e in continua evoluzione.

Misure di Prevenzione Proattive

Per riuscire a scovare una minaccia informatica, devi disporre di un processo adeguato. È fondamentale prepararsi a rilevare e a rimediare a un attacco. Ecco alcuni suggerimenti per delineare un piano di azione:

- Sviluppare una strategia di difesa da attacchi Denial of Service: Questo include la pianificazione per rilevare, prevenire e ridurre gli attacchi DDoS.

- Identificare le lacune nella sicurezza e valutare le potenziali minacce: Questo permette di capire quali aree dell'organizzazione necessitano di protezione.

- Aggiornare i software o le tecnologie di protezione: Assicurarsi che funzionino correttamente e siano sempre all'avanguardia.

- Coinvolgere il proprio team e assegnare ruoli: Creare un piano d'azione per gli attacchi DDoS, con ruoli e procedure ben definiti, in modo che il team possa reagire in maniera rapida e decisiva a queste minacce. È importante ricordare che non tutti gli attacchi DDoS sono uguali: avrai bisogno di protocolli di risposta differenti per attenuare attacchi diversi.

- Condurre regolarmente un'analisi dei rischi: Per capire quali aree della tua organizzazione necessitano di protezione dalle minacce.

- Organizzare un team di risposta agli attacchi DDoS: Il cui obiettivo è quello di identificare e attenuare gli attacchi.

- Valutare l'efficacia della strategia di difesa ed eseguire esercitazioni di emergenza: Questo consente di verificare la reale capacità dell’organizzazione di reagire a un attacco.

- Adottare soluzioni Zero Trust: Adattarsi alla complessità dell'ambiente moderno per ottimizzare la strategia e ottenere dati analitici utili.

- Preparare e aggiornare un piano di risposta agli incidenti: Sapere cosa fare, chi coinvolgere e come comunicare in caso di attacco fa la differenza tra gestione efficace e caos operativo.

Soluzioni e Strumenti di Mitigazione

La protezione dagli attacchi DDoS ha molte forme: dalle risorse online al software di monitoraggio, passando per gli strumenti di rilevamento delle minacce. Tanto prima viene identificato un attacco DDoS, quanto prima possono iniziare la difesa e la risoluzione del problema.

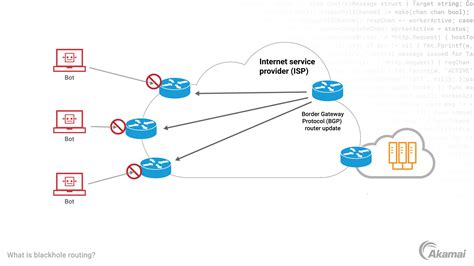

- Blackhole Routing: Una soluzione disponibile praticamente per tutti gli amministratori di rete è quella di creare un buco nero o blackhole e incanalare il traffico verso tale percorso. Se una proprietà Internet è vittima di un attacco DDoS, come difesa il provider di servizi Internet (ISP) della proprietà potrà inviare tutto il traffico del sito in un buco nero. Un “buco nero” è una parte di rete in cui il traffico in entrata viene eliminato senza essere elaborato o memorizzato. Lo svantaggio del blackhole routing è che questa tecnica può scartare sia il buono che il cattivo. Tuttavia, rappresenta una componente utile per una valida strategia di mitigazione DDoS.

Limitazione della Velocità (Rate Limiting): Pone dei limiti al numero di richieste in entrata che un server è autorizzato ad accettare durante un determinato periodo di tempo.

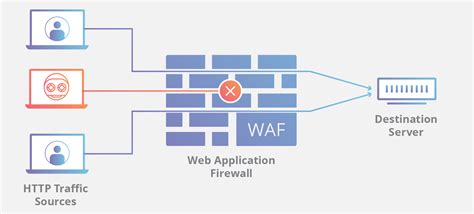

Web Application Firewall (WAF): Un Web Application Firewall (WAF) è uno strumento che può aiutare a mitigare un attacco DDoS al livello 7. Filtrando le richieste in base a una serie di regole utilizzate per identificare gli strumenti DDoS, è possibile impedire gli attacchi al livello 7. La caratteristica basilare di un WAF efficace è la capacità di implementare rapidamente regole personalizzate in risposta a un attacco. Mentre i firewall standard proteggono le reti a livello di porta, i WAF contribuiscono a garantire che le richieste siano sicure prima di inoltrarle ai server web.

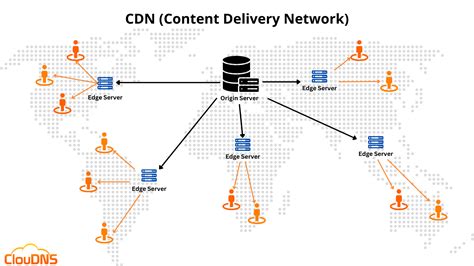

- Content Delivery Network (CDN): Una CDN è una rete di server distribuiti che può aiutare gli utenti ad accedere ai servizi online in modo più rapido e affidabile. Le CDN possono aiutare a proteggersi dagli attacchi DDoS grazie all'aumento della capacità complessiva di traffico di un servizio. Quando un provider di servizi di protezione per i siti web utilizza la sua CDN per accelerare in maniera specifica il traffico tramite protocolli HTTP e HTTPS, tutti gli attacchi DDoS mirati a quel dato URL possono poi essere interrotti sull'edge della rete. Ciò significa che gli attacchi DDoS di livello 3 e 4 vengono mitigati in maniera istantanea, poiché questo tipo di traffico non è destinato alle porte web 80 e 443. Come un proxy basato su cloud, la rete è posta prima dell'infrastruttura IT del cliente e distribuisce il traffico dagli utenti finali ai siti e alle applicazioni web aziendali.

Anycast Network: Le organizzazioni possono utilizzare la rete anycast, che consente di assegnare un singolo indirizzo IP a più server o nodi in più località affinché il traffico possa essere condiviso tra quei server. Normalmente viene inviata una richiesta al server ottimale. L'affidabilità di una Anycast Network nella mitigazione di un attacco DDoS dipende dall'entità dell'attacco e dalle dimensioni e dall'efficienza della rete.

Bilanciamento del Carico (Load Balancing): Il bilanciamento del carico è il processo di distribuzione del traffico di rete tra più server per ottimizzare la disponibilità delle applicazioni. Le organizzazioni possono installare sistemi di bilanciamento del carico basati su hardware o software per elaborare il traffico.

Scrubbing Center (DDoS Scrubbing sul Cloud): Lo scrubbing DDoS può mantenere operative le attività o i servizi online anche durante un attacco. I scrubbing center sono reti o servizi specializzati in grado di filtrare il traffico dannoso dal traffico legittimo, utilizzando tecniche come l'autenticazione del traffico e il rilevamento delle anomalie. Un servizio di scrubbing basato sul cloud può mitigare rapidamente gli attacchi che mirano alle risorse non web, come l'infrastruttura di rete, su vasta scala. Al contrario di una mitigazione basata su CDN, un servizio di scrubbing DDoS è in grado di offrire protezione su tutte le porte, i protocolli e le applicazioni di un data center, compresi i servizi web e basati su IP. Le organizzazioni indirizzano il loro traffico di rete all'infrastruttura di scrubbing del provider delle soluzioni di mitigazione in uno di questi due modi: tramite la modifica delle informazioni di routing del protocollo BGP (Border Gateway Protocol) oppure un reindirizzamento del DNS (record A o CNAME). Il traffico viene monitorato e analizzato, per ricercare attività dannose e la mitigazione si applica al rilevamento degli attacchi DDoS.

Protezione On-Premise (On-Prem): La protezione dagli attacchi DDoS on-prem o sulla rete richiede ai dispositivi fisici e/o virtualizzati di risiedere nel data center di un'azienda e di integrarsi con i loro router sull'edge per bloccare gli attacchi DDoS dannosi sull'edge della rete. Ciò è particolarmente utile quando i criminali informatici utilizzano attacchi ad attività bassa e lenta o "piccoli e rapidi" progettati per evitare il rilevamento. Inoltre, la protezione dagli attacchi DDoS on-prem aiuta le aziende ad evitare i costi operativi correlati al reinstradamento del traffico ad uno scrubbing center sul cloud quando non sono prese di mira con attacchi volumetrici. La protezione dagli attacchi DDoS on-prem è, inoltre, adatta alle aziende che richiedono una latenza bassissima per il loro traffico di rete.

Protezione Ibrida: Una soluzione per la protezione dagli attacchi DDoS ibrida combina le funzionalità e i vantaggi offerti dai sistemi on-premise e sul cloud.

Sistemi IDS/IPS: I sistemi di rilevamento e prevenzione delle intrusioni sono essenziali per individuare comportamenti sospetti e reagire in modo tempestivo. Gli strumenti di rilevamento e risposta degli endpoint (EDR), rilevamento e risposta della rete (NDR) e altri strumenti possono monitorare l'infrastruttura di rete alla ricerca di indicatori di compromissione.

Servizi di Mitigazione Specializzati: Affidarsi a provider in grado di intercettare e filtrare il traffico sospetto prima che raggiunga l’infrastruttura aziendale è una delle soluzioni più efficaci. Esempi includono la protezione DDoS di Cloudflare, che è sfaccettata per consentire di mitigare i numerosi possibili vettori di attacco, o la protezione DDoS Kaspersky per le aziende, che analizza e reindirizza costantemente il traffico dannoso. Akamai fornisce servizi di mitigazione e difesa approfondita dagli attacchi DDoS attraverso una mesh trasparente di sistemi di difesa dedicati dell'edge, del DNS distribuito e dello scrubbing su cloud, con soluzioni come App & API Protector, Edge DNS e Prolexic, che offre una protezione DDoS completa ai data center dei clienti e alle infrastrutture ibride su tutte le porte e i protocolli. Anche Microsoft Security offre soluzioni integrate per la protezione dalle minacce. Questi servizi sono concepiti per rafforzare le strategie di sicurezza DDoS e della rete, riducendo, al contempo, le superfici di attacco, migliorando la qualità della mitigazione e riducendo i falsi positivi, aumentando, così, la resilienza rispetto agli attacchi più vasti e complessi.